Phishing IA Automatisé : Analyse du Deep Phishing 2025

En 2025, les attaques de phishing IA automatisées (aussi appelées deep phishing) se multiplient. Plus réalistes, plus ciblées et difficiles à détecter, elles représentent une menace croissante pour les particuliers comme pour les entreprises.

Résumé express

-

Les attaques de phishing sont désormais automatisées par IA

-

Le deep phishing combine mails, SMS et appels vocaux indétectables

-

La protection passe par la 2FA, les passkeys et les IA défensives

Qu’est-ce qu’une attaque phishing IA automatisée (deep phishing) en 2025 ?

Le phishing classique reposait sur des messages souvent maladroits, faciles à identifier. En 2025, le deep phishing exploite les modèles d’IA pour créer des e-mails et SMS parfaitement rédigés, imiter des logos et même générer des voix de dirigeants via des deepfakes vocaux.

Ces techniques visent autant les particuliers que les entreprises, multipliant les canaux d’attaque et rendant la détection plus difficile.

Comparatif rapide — phishing classique vs deep phishing

| Critère | Phishing classique | Deep phishing (IA 2025) |

|---|---|---|

| Réalisme du message | Faible à moyen, erreurs fréquentes | Très élevé (langue native, ton adapté) |

| Personnalisation | Générique | Ciblage chirurgical via données publiques/fuites |

| Canaux | E-mail principalement | E-mail, SMS, messageries, appels vocaux, deepfakes |

| Volume & vitesse | Manuel ou semi-automatisé | Massif et automatisé par IA |

| Taux de réussite | Modéré | Nettement supérieur grâce au réalisme |

| Coût pour l’attaquant | Faible mais limité | Faible et très scalable grâce à l’IA |

Pour approfondir, découvrez aussi « les pièges à éviter avec les e-mails frauduleux« , un guide pratique pour reconnaître les signaux d’alerte dans les messages suspects.

Comment fonctionnent les attaques de phishing IA automatisées ?

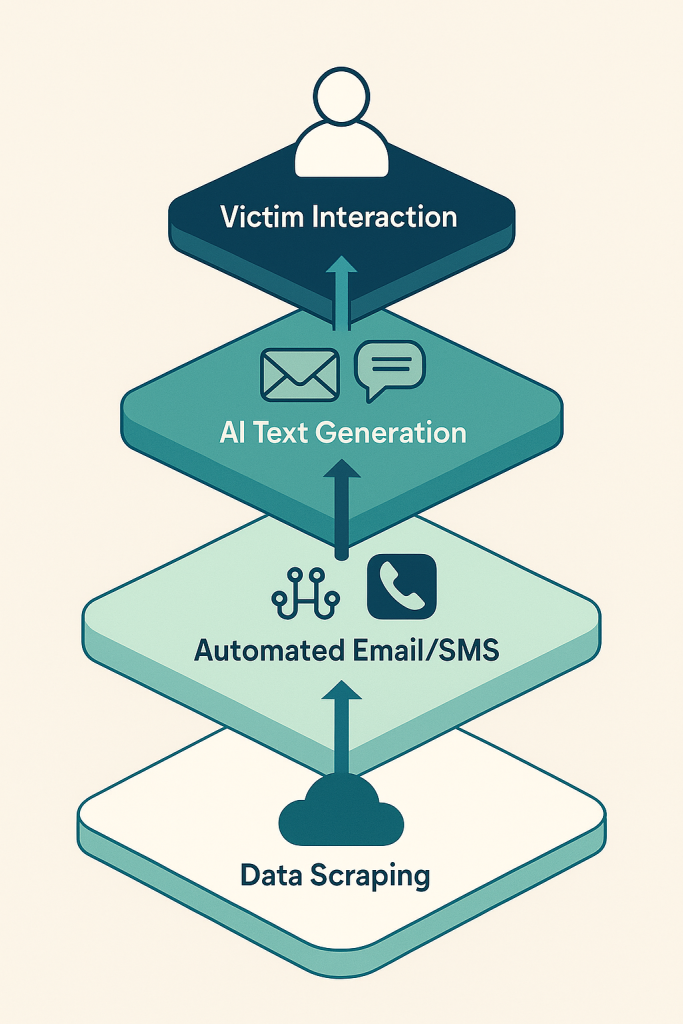

Les cybercriminels utilisent des scripts qui automatisent chaque étape :

-

Collecte des données : scraping d’adresses e-mail, profils LinkedIn ou bases piratées.

-

Génération de contenus : IA qui fabrique des mails crédibles, adaptés au profil ciblé.

-

Diffusion massive : bots qui envoient e-mails, SMS ou appels vocaux avec un réalisme troublant.

Un exemple marquant concerne des campagnes visant les utilisateurs de crypto-monnaies : de faux messages d’exchanges imitant parfaitement l’identité visuelle de plateformes reconnues, avec lien vers un site cloné.

Pourquoi les attaques phishing IA sont plus dangereuses qu’avant ?

Plusieurs facteurs expliquent leur efficacité accrue :

-

Un réalisme parfait : absence de fautes, imitations graphiques et vocales très convaincantes.

-

Une automatisation massive : des milliers de messages générés en quelques minutes.

-

Un ciblage chirurgical : grâce à l’analyse des données personnelles publiques, chaque message est personnalisé.

Selon une étude publiée début 2025, près de 38 % des entreprises européennes ont déjà constaté des attaques de phishing IA, avec un taux de clic supérieur de 20 % à celui des campagnes classiques.

Cas typique (réaliste)

Un cadre reçoit un appel d’un “directeur financier” dont la voix est clonée. L’appel suit un e-mail préalable très crédible annonçant un audit urgent. Le lien mène à un portail SaaS cloné où les identifiants sont saisis puis réutilisés en quelques minutes. La combinaison e-mail + deepfake vocal + timing serré augmente drastiquement la probabilité d’action.

Comment se protéger contre les attaques phishing IA ?

La réponse repose sur une combinaison d’outils techniques et de bonnes pratiques :

-

Authentification forte : privilégier la 2FA, les passkeys ou les clés de sécurité physiques.

-

Outils IA défensifs : solutions de filtrage capables d’identifier les signatures invisibles d’un contenu généré par machine.

-

Formation des équipes : la vigilance humaine reste essentielle, notamment pour vérifier les demandes urgentes ou inhabituelles.

Pour les particuliers, la règle est simple : ne jamais cliquer directement sur un lien reçu par mail ou SMS sans vérifier l’expéditeur par un canal officiel.

L’authentification multifacteur est aujourd’hui indispensable. Pour comprendre comment la mettre en place efficacement, consultez notre article sur « l’activation de l’authentification à deux facteurs« .

Checklist anti-phishing (action immédiate)

-

Activer l’authentification forte (passkeys ou clé FIDO2 en priorité).

-

Ne jamais cliquer depuis un message : ouvrir l’appli ou l’URL officielle à la main.

-

Vérifier systématiquement les demandes urgentes par un second canal.

-

Séparer comptes pro/perso, avec adresses e-mails dédiées pour les services critiques.

-

Mettre à jour navigateur et extensions de sécurité.

Pour aller plus loin :

-

Consulte notre guide sur les mots de passe sécurisés (utiliser un gestionnaire + générateur).

-

Découvre notre sélection d’extensions anti-pistage pour navigateur pour filtrer scripts et traqueurs.

Perspectives 2025 et futur des attaques phishing IA

En 2025, la bataille s’installe entre IA offensive et IA défensive. Côté attaquants, les modèles génératifs abaissent les coûts, amplifient le volume et améliorent le réalisme (ton, style, voix, identité visuelle). Côté défense, les suites de sécurité ajoutent des moteurs de détection sémantique, des signaux “forensiques” de génération et du sandboxing applicatif côté messagerie.

Ce qui va s’imposer :

-

Passkeys et clés matérielles : réduction drastique du vol d’identifiants.

-

Vérification multicouche : réputation de domaine, détection IA des anomalies, scoring de risque côté messagerie.

-

Sensibilisation continue : simulations régulières, playbooks d’escalade, culture du doute raisonné.

Limites à anticiper :

-

Les deepfakes temps réel (voix/vidéo) rendront le double appel moins fiable.

-

La fuite de données (Shadow IT, SaaS non inventoriés) continuera d’alimenter la personnalisation des attaques.

-

L’IA défensive peut générer des faux positifs : prévoir des exceptions et un canal de réclamation interne.

Feuille de route pratico-pratique (entreprise) :

-

Basculer vers passkeys ou clé FIDO2 sur les comptes à privilèges en priorité.

-

Déployer un filtrage mail “IA-aware” avec bannière d’avertissement sur messages externes.

-

Établir un cadre de vérification hors bande pour tout transfert urgent.

-

Inventorier les SaaS utilisés, fermer les comptes dormants, activer SSO + 2FA partout.

-

Planifier des simulations trimestrielles et publier un “score” d’équipe pour ancrer les réflexes.

FAQ

Quelle différence entre phishing classique et deep phishing ?

Le phishing classique repose sur des messages basiques et souvent mal traduits. Le deep phishing, lui, s’appuie sur l’IA pour produire des messages indétectables, personnalisés et multicanaux.

Quels outils détectent le phishing IA ?

Les solutions de messagerie avancées (Microsoft Defender, Proofpoint, etc.) et certains filtres basés sur l’IA sont capables d’identifier des patterns invisibles pour l’œil humain.

Les deepfakes vocaux sont-ils déjà utilisés massivement ?

Oui, plusieurs cas d’arnaques financières ont déjà été recensés où la voix d’un dirigeant a été clonée pour ordonner un virement urgent.

Comment former efficacement ses équipes contre le phishing ?

Des campagnes de faux phishing, des formations régulières et la diffusion de bonnes pratiques simples (vérification des liens, suspicion des demandes urgentes) sont les méthodes les plus efficaces.