Ingénierie Sociale : Exemples Réels et Attaques en 2026

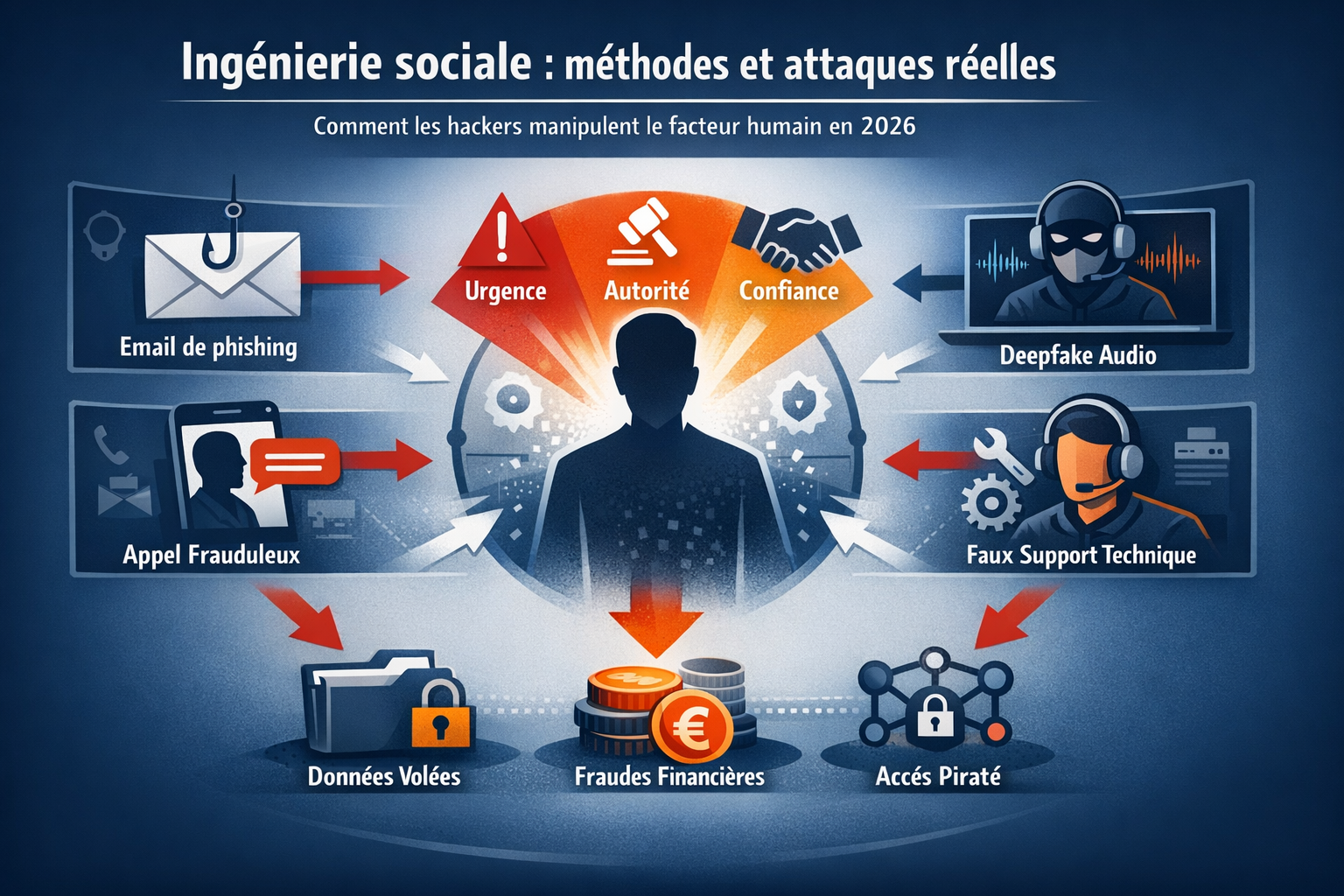

L’ingénierie sociale reste en 2026 l’une des méthodes d’attaque les plus efficaces pour contourner les systèmes de sécurité. Plutôt que d’exploiter une faille technique, les hackers exploitent le facteur humain, souvent plus facile à manipuler que les logiciels.

Résumé express

-

L’ingénierie sociale repose sur la manipulation psychologique plutôt que sur des failles techniques.

-

Les attaques visent principalement les employés, dirigeants et indépendants.

-

Phishing, usurpation d’identité et deepfake audio figurent parmi les méthodes les plus utilisées en 2026.

-

Les attaques réussissent surtout à cause de l’urgence, de la peur ou de l’autorité simulée.

-

Une bonne sensibilisation et des procédures claires réduisent fortement les risques.

-

Les protections techniques seules ne suffisent pas face à l’ingénierie sociale.

Qu’est-ce que l’ingénierie sociale en cybersécurité

L’ingénierie sociale désigne l’ensemble des techniques utilisées pour manipuler une personne afin de lui faire divulguer des informations sensibles ou effectuer une action dangereuse. Contrairement aux attaques purement techniques, elle cible le comportement humain.

Les hackers exploitent des biais cognitifs bien connus : confiance, urgence, peur de la hiérarchie ou volonté d’aider. Cette approche explique pourquoi même des organisations bien protégées techniquement restent vulnérables.

Pourquoi les attaques par ingénierie sociale fonctionnent si bien

Les systèmes informatiques évoluent rapidement, mais les réflexes humains changent lentement. Les attaquants adaptent leurs scénarios pour paraître crédibles et s’insérer dans des contextes réalistes.

La généralisation du télétravail, la multiplication des outils numériques et la surcharge d’informations favorisent les erreurs d’attention. Dans ce contexte, une demande apparemment légitime passe plus facilement inaperçue.

Les profils les plus ciblés par les attaques d’ingénierie sociale

Les attaquants ne ciblent pas les utilisateurs au hasard. Ils choisissent des profils spécifiques en fonction de leur accès aux informations ou aux décisions sensibles.

Les dirigeants et responsables d’entreprise figurent parmi les cibles prioritaires. Leur autorité perçue permet aux hackers de créer des scénarios crédibles et urgents, notamment pour des demandes financières ou confidentielles.

Les services comptables et financiers constituent également une cible privilégiée. Ils traitent quotidiennement des virements, des factures et des informations bancaires, ce qui facilite les tentatives de fraude.

Les équipes RH sont souvent visées lors de campagnes cherchant à récupérer des données personnelles ou des documents internes sensibles.

Les services informatiques et supports techniques attirent aussi l’attention des attaquants, car ils disposent d’accès étendus aux systèmes et aux comptes utilisateurs.

Les indépendants et freelances restent particulièrement exposés, car ils cumulent souvent plusieurs rôles sans disposer de procédures de sécurité formalisées.

Les principales méthodes d’ingénierie sociale utilisées en 2026

Le phishing ciblé (spear phishing)

Le phishing classique reste très répandu, mais les attaques les plus efficaces reposent désormais sur des messages ciblés. Les attaquants collectent des informations sur la victime avant d’envoyer un message personnalisé.

Ces attaques imitent des échanges internes, des prestataires connus ou des outils professionnels courants. Elles s’inscrivent souvent dans des scénarios déjà décrits dans notre article sur les pièges à éviter avec les e-mails frauduleux, que tu peux utiliser comme référence complémentaire.

L’usurpation d’identité interne

Les hackers se font passer pour un collègue, un responsable hiérarchique ou un prestataire IT. Ils utilisent des adresses e-mail proches de l’originale ou compromettent des comptes existants.

Cette méthode fonctionne particulièrement bien dans les PME, où les processus de vérification restent parfois informels.

Le deepfake audio et vocal

En 2026, les attaques par deepfake audio progressent fortement. Les attaquants génèrent une voix artificielle imitant celle d’un dirigeant ou d’un responsable financier.

Un simple appel téléphonique suffit parfois à déclencher un virement ou à obtenir des informations sensibles. Ces attaques exploitent la pression hiérarchique et l’urgence.

Le prétexte technique ou administratif

Les attaquants inventent un problème technique, une mise à jour urgente ou un contrôle administratif. Ils poussent la victime à agir rapidement, sans vérifier la légitimité de la demande.

Ce type d’attaque s’appuie souvent sur une méconnaissance des procédures internes ou des outils de sécurité.

Les signaux d’alerte d’une attaque par ingénierie sociale

Certaines caractéristiques reviennent fréquemment dans les attaques par ingénierie sociale. Savoir les identifier permet d’interrompre une tentative avant qu’elle n’aboutisse.

Le sentiment d’urgence constitue l’un des signaux les plus courants. Les attaquants cherchent à pousser la victime à agir rapidement, sans réflexion ni vérification.

La pression hiérarchique représente un autre levier puissant. Un message ou un appel prétendument émis par un supérieur incite souvent à l’obéissance immédiate.

Les demandes inhabituelles doivent également alerter. Une requête qui sort des procédures habituelles ou du cadre normal de travail mérite toujours une vérification.

L’utilisation d’un canal de communication inhabituel constitue un autre indice important. Un dirigeant qui contacte soudainement un collaborateur via un moyen non habituel doit éveiller la vigilance.

Toute tentative visant à empêcher une vérification ou à isoler la victime constitue un signal fort d’ingénierie sociale.

Exemples réels d’attaques par ingénierie sociale

Dans de nombreuses PME, des attaques ont permis de détourner des virements bancaires en se faisant passer pour un dirigeant en déplacement. Les messages utilisaient un ton pressant et cohérent avec le contexte professionnel.

D’autres attaques ont ciblé des services informatiques en simulant des incidents de sécurité, incitant les employés à communiquer leurs identifiants ou à installer des logiciels malveillants.

Ces scénarios montrent que les attaques par ingénierie sociale ne reposent pas sur des techniques complexes, mais sur des situations crédibles et bien préparées.

Quelles conséquences concrètes pour une entreprise victime d’ingénierie sociale

Les attaques par ingénierie sociale entraînent souvent des conséquences immédiates et mesurables pour les entreprises.

Les pertes financières figurent parmi les impacts les plus fréquents. Un simple virement frauduleux peut représenter plusieurs dizaines de milliers d’euros, parfois impossibles à récupérer.

La fuite de données constitue une autre conséquence majeure. Des informations sensibles peuvent être utilisées pour d’autres attaques ou revendues sur des marchés clandestins.

L’atteinte à la réputation représente également un risque important. Une entreprise victime d’une fraude peut perdre la confiance de ses clients, partenaires ou fournisseurs.

Dans certains cas, l’activité peut être temporairement interrompue, notamment lorsque l’attaque conduit à une compromission des systèmes ou à une perte de données critiques.

Les entreprises peuvent s’exposer à des responsabilités juridiques, en particulier lorsqu’elles ne protègent pas correctement les données personnelles.

Ingénierie sociale et attaques hybrides

Les hackers combinent de plus en plus l’ingénierie sociale avec des techniques techniques. Une attaque commence souvent par un message trompeur, puis se poursuit par l’installation d’un malware ou l’exploitation d’un accès distant.

Cette approche hybride complique la détection et renforce l’efficacité des attaques. Elle explique pourquoi les pare-feux, antivirus et solutions de détection doivent s’accompagner d’une vigilance humaine constante.

Pourquoi l’intelligence artificielle renforce l’ingénierie sociale en 2026

L’intelligence artificielle joue un rôle croissant dans l’efficacité des attaques par ingénierie sociale. Elle permet aux attaquants d’automatiser et de personnaliser leurs campagnes à grande échelle.

Les outils d’analyse automatisée facilitent la collecte d’informations publiques sur les réseaux sociaux et les sites professionnels. Ces données servent à construire des scénarios crédibles et adaptés à chaque cible.

Les technologies de génération de texte permettent de produire des messages convaincants, sans fautes et parfaitement contextualisés.

Les deepfakes audio et vocaux bénéficient également des avancées de l’IA. Les attaquants peuvent désormais imiter une voix avec un réalisme suffisant pour tromper des interlocuteurs avertis.

Cette évolution rend les attaques plus difficiles à détecter et renforce la nécessité d’adopter des procédures strictes, indépendamment de la crédibilité apparente du message.

Comment réduire efficacement les risques d’ingénierie sociale

La première ligne de défense reste la sensibilisation. Les utilisateurs doivent comprendre les mécanismes de manipulation et savoir reconnaître les signaux faibles.

Des procédures claires limitent également les risques. Toute demande sensible, notamment financière ou technique, doit faire l’objet d’une vérification systématique par un canal différent.

L’authentification forte et la segmentation des accès réduisent l’impact d’une compromission. Ces mesures s’inscrivent dans une stratégie globale de cybersécurité déjà abordée dans notre guide sur l’authentification à deux facteurs.

Ingénierie sociale : pourquoi la technologie seule ne suffit pas

Même les meilleures solutions de sécurité ne bloquent pas une action volontaire de l’utilisateur. Lorsqu’une personne transmet elle-même une information ou valide une action frauduleuse, les protections techniques atteignent leurs limites.

La cybersécurité moderne repose donc sur un équilibre entre outils techniques, formation continue et culture de la vigilance. Cette approche reste essentielle pour les PME comme pour les indépendants.

FAQ – Ingénierie sociale et social engineering

Qu’est-ce qu’une attaque par ingénierie sociale

Une attaque par ingénierie sociale consiste à manipuler une personne pour lui faire divulguer des informations ou effectuer une action dangereuse sans utiliser de faille technique.

Quelle est la différence entre phishing et ingénierie sociale

Le phishing est une forme d’ingénierie sociale. L’ingénierie sociale regroupe un ensemble plus large de techniques de manipulation psychologique.

Les PME sont-elles plus vulnérables

Oui. Les PME disposent souvent de moins de procédures formalisées et d’équipes dédiées à la cybersécurité.

Les deepfakes sont-ils vraiment utilisés par les hackers

Oui. Les deepfakes audio servent déjà à simuler des appels de dirigeants ou de responsables financiers.

Comment se protéger efficacement

La sensibilisation, des procédures strictes et des contrôles systématiques réduisent fortement les risques d’ingénierie sociale.

L’ingénierie sociale peut-elle toucher un particulier

Oui. Les particuliers sont régulièrement ciblés par des attaques d’ingénierie sociale, notamment via des arnaques téléphoniques, des e-mails frauduleux ou des faux services clients.

Un commentaire