Sécurité Informatique en Télétravail : Erreurs à éviter en 2026

La sécurité informatique en télétravail est devenue une priorité pour les entreprises et les freelances en 2026. Travailler hors du bureau multiplie les vecteurs d’attaque si on néglige les bases. Cet article identifie les erreurs les plus dangereuses et propose des pistes d’atténuation simples à appliquer.

Résumé express

-

Le télétravail expose davantage aux attaques si les réseaux, les postes et les accès ne sont pas sécurisés correctement.

-

Les principales menaces viennent des emails d’ingénierie sociale, des réseaux Wi-Fi non sûrs et des comptes mal protégés.

-

Une bonne sécurité repose sur des bases simples : MFA (Multi-Factor Authentication, ou authentification multifacteur), gestionnaire de mots de passe, chiffrement des postes et mises à jour régulières.

-

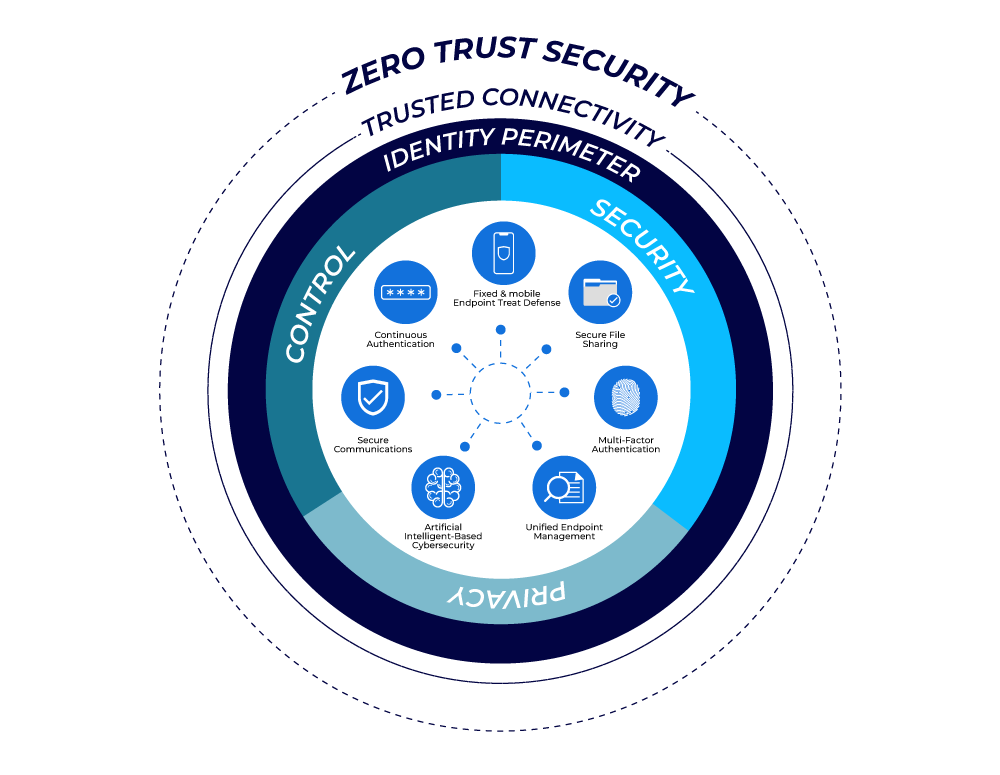

Le modèle Zero Trust permet de limiter les accès aux seules ressources nécessaires et de réduire l’impact d’un compte compromis.

-

Les sauvegardes automatiques et testées sont indispensables pour se remettre rapidement d’un incident ou d’un ransomware.

-

La sensibilisation des utilisateurs et des procédures de signalement claires font la différence en cas d’attaque réelle.

Sécurité informatique en télétravail : état des lieux

Cadre réglementaire et contractuel

La sécurité informatique en télétravail s’inscrit désormais dans un cadre réglementaire et contractuel précis. Le RGPD impose des obligations pour la protection des données hors des locaux. Par ailleurs, la directive NIS2 renforce les exigences de sécurité et de signalement pour les opérateurs de services essentiels. Intégrer ces contraintes dans les règles internes aligne les attentes métier et la technique.

Inventaire et gestion des terminaux

Pour réduire les zones d’incertitude, commencez par un inventaire clair des équipements et des accès. Listez les machines prises en charge par l’entreprise, les appareils BYOD (Bring Your Own Device), les imprimantes réseau et les équipements IoT (Internet of Things). Un registre des accès et un contrôle des versions logicielles facilitent les audits et la remédiation en cas d’incident. De plus, le déploiement d’une solution de gestion des terminaux (MDM/EMM : Mobile Device Management/Enterprise Mobility Management) limite les écarts entre postes. L’adoption de profils de configuration standardisés réduit les risques liés aux configurations hétérogènes.

Organisation et responsabilités

Enfin, précisez les responsabilités entre sécurité, IT et managers opérationnels. Définissez des indicateurs simples, comme le taux d’appareils chiffrés, la part des comptes avec MFA activé, ou le délai moyen de patch. Planifiez des revues périodiques pour suivre ces indicateurs. Ces rituels organisationnels aident à maintenir une posture cohérente. Ainsi, ils permettent de détecter rapidement les dérives avant qu’elles ne deviennent critiques.

La généralisation du télétravail a profondément changé le paysage de la sécurité. La sécurité informatique en télétravail n’est plus un concept marginal. Elle conditionne la résilience de l’entreprise face aux attaques et aux fuites de données. Les dispositifs centrés sur le siège social montrent leurs limites quand les salariés se connectent depuis des réseaux domestiques, des cafés ou des hubs partagés.

La transition vers des environnements hybrides a multiplié les erreurs humaines et techniques. Les postes personnels hébergent souvent des données professionnelles sans séparation claire, ce qui accroît le risque de compromission. Face à cela, la stratégie doit combiner gouvernance, sensibilisation et protections techniques adaptées. Concrètement, il faut articuler règles claires, outils et entraînements réguliers.

Risques et erreurs courantes

Les scénarios d’ingénierie sociale se déclinent aujourd’hui en formes toujours plus convaincantes. Ils vont du faux message RH à la demande de validation de virements ciblée. Connaître ces méthodes aide à construire des simulations réalistes et des procédures de vérification adaptées.

Parmi les erreurs techniques liées au télétravail, on observe souvent l’usage de comptes locaux sans séparation des rôles. Les sessions partagées entre usages personnel et professionnel sont aussi fréquentes. Ces pratiques facilitent le mouvement latéral une fois qu’un compte est compromis. Elles rendent la traçabilité des actions plus complexe. Renforcer l’isolement des environnements applicatifs et imposer des sessions dédiées réduit fortement cette surface d’attaque. Pour aller plus loin, découvrez ce qu’est l’ingénierie sociale.

Enfin, la réponse rapide dépend de la capacité des collaborateurs à détecter et signaler un incident. Il faut mettre en place des canaux de remontée clairs et automatiser la collecte des logs pertinents. Intégrer des exercices de réaction transforme l’expérience des incidents en apprentissages opérationnels. Ainsi, on évite qu’un incident devienne une catastrophe organisationnelle.

La première erreur est de négliger la qualité du réseau utilisé pour accéder aux ressources professionnelles. Beaucoup acceptent des connexions Wi‑Fi ouvertes ou des hotspots sans se soucier du cryptage. La conséquence peut être l’interception de sessions, de mots de passe ou de tokens d’accès. Un VPN mal configuré ou obsolète apporte un faux sentiment de sécurité. En revanche, un VPN correctement géré reste un levier utile.

Une autre faiblesse vient des manipulations sociales et des e-mails trompeurs, souvent désignés par le terme ingénierie sociale. Les attaquants ciblent le télétravailleur isolé avec des scénarios crédibles. Ils sollicitent des actions immédiates, comme la réinitialisation d’un mot de passe ou la validation d’un virement. Lorsque l’utilisateur cède, l’attaquant contourne les protections techniques et atteint des systèmes critiques.

Bonnes pratiques techniques

Emails et filtrage

La sécurité des emails professionnels repose sur une combinaison de contrôles techniques et de configurations standardisées. La mise en place correcte des enregistrements SPF, DKIM et DMARC (Sender Policy Framework, DomainKeys Identified, Domain-based Message Authentication, Reporting & Conformance) Mail réduit significativement le risque d’usurpation d’identité. Des solutions complémentaires comme les passerelles sécurisées et l’analyse sandbox des pièces jointes augmentent encore la protection. Pour aller plus loin, consultez notre article sur la sécurité des emails professionnels.

Opérez autant que possible en mode automatisé. Réécriture des URLs dans les emails, contrôle des fichiers joints, limitation des types de fichiers acceptés et quarantaines automatiques pour les contenus suspects sont utiles. Ces mesures réduisent la dépendance aux seuls comportements utilisateurs et renforcent la résilience des flux. Ainsi, la sécurité informatique en télétravail s’appuie sur une couche de filtrage centralisée. Elle protège même quand les postes ne sont pas directement supervisés.

Complétez ces dispositifs par la rotation régulière des clés et certificats. Surveillez les rejets et les anomalies SMTP. Mettez en place des tableaux de bord simples pour suivre les indicateurs clés. La combinaison d’une configuration robuste côté serveur et d’une formation ciblée améliore la prévention et la détection des menaces. Concrètement, cela renforce la posture de sécurité informatique en télétravail sur le long terme.

Zero Trust et contrôle des accès

Le déploiement d’une politique Zero Trust minimise l’impact des postes distants et limite les accès aux seules ressources nécessaires. L’approche impose des contrôles d’identité forts, une segmentation stricte des accès et une surveillance continue des sessions. Ces principes réduisent la surface d’attaque lorsque les employés travaillent hors du périmètre traditionnel.

Renforcer la sécurité des accès passe aussi par des mécanismes concrets. Utilisez des gestionnaires de mots de passe et un MFA robuste. Assurez la mise à jour systématique des OS et des applications. La sécurité des emails professionnels doit être traitée en priorité, car le courrier reste le vecteur principal de compromission initiale. La combinaison de protections serveur et de bonnes habitudes utilisateur réduit significativement le risque d’intrusion par phishing.

Comportements humains à éviter

Le télétravail amplifie les comportements à risque si l’encadrement fait défaut. Partager des identifiants, laisser une session ouverte sur un ordinateur non chiffré ou connecter un périphérique USB trouvé sont des erreurs banales. Elles ont parfois des conséquences graves. L’isolement du télétravailleur augmente la probabilité de réponses rapides sans vérification, surtout sous pression.

La formation continue et les exercices de simulation restent essentiels pour changer les réflexes. Les campagnes de sensibilisation doivent être courtes, fréquentes et pratiques pour rester efficaces. Par ailleurs, instaurer des procédures simples pour valider les demandes sensibles limite l’impact de l’urgence factice utilisée par les attaquants. Par exemple, imposez une double validation ou un numéro d’appel connu.

Outils et configurations recommandés

Choisir des solutions adaptées au télétravail ne signifie pas multiplier les logiciels. Privilégiez la simplicité et l’interopérabilité. Un EDR léger, des gestionnaires de mots de passe synchronisés, des VPN avec contrôle d’accès basé sur l’identité et un chiffrement des disques sont des basiques incontournables. L’automatisation des mises à jour et des sauvegardes limite l’erreur humaine. Elle accélère la remise en état après incident.

La configuration doit réduire les privilèges et segmenter les usages. Limitez et auditez les comptes à privilèges. Chiffrez les transferts de fichiers sensibles. Adoptez des modèles d’accès temporaires et révoquez automatiquement les sessions inactives. Ces mesures améliorent la posture globale sans surcharger l’utilisateur. Ainsi, on obtient un bon équilibre entre sécurité et ergonomie.

Sauvegarde, chiffrement et récupération

La perte de données est une conséquence fréquente des mauvaises pratiques en télétravail. Sauvegarder automatiquement et tester régulièrement les restaurations est indispensable pour garantir la continuité. Le chiffrement des endpoints et des sauvegardes empêche l’exploitation des données en cas de vol ou de compromission du périphérique.

Penser à une stratégie de reprise inclut la segmentation des sauvegardes et des copies hors ligne. Mettez en place des procédures documentées. Une récupération rapide repose autant sur la qualité des sauvegardes que sur l’existence de runbooks clairs. Définissez les responsabilités pour chaque étape. Les équipes doivent répéter ces scénarios pour réduire le temps moyen de restauration.

Gouvernance, visibilité et réponse aux incidents

La gouvernance centralise les règles et clarifie les responsabilités entre IT, sécurité et managers. Une politique claire et appliquée régulièrement facilite le respect des mesures de sécurité, même en télétravail. Surveiller les accès et disposer de journaux centralisés permet de détecter plus tôt les comportements anormaux. Ainsi, on peut enclencher une réponse coordonnée.

Mettre en place des tableaux de bord simples et des alertes pertinentes évite la fatigue liée aux faux positifs. La réponse aux incidents doit être préparée avec des contacts et des procédures de quarantaine. Prévoyez aussi une communication interne pour éviter la désinformation. Enfin, tirer des retours d’expérience après chaque incident améliore les défenses et les réflexes organisationnels.

Concrètement, la sécurité informatique en télétravail vise à protéger les données, les accès et les échanges, quel que soit le lieu de connexion.

FAQ

Quels sont les premiers gestes à adopter pour sécuriser un poste en télétravail ?

Vérifiez que le système d’exploitation est à jour, activez le chiffrement du disque, installez un gestionnaire de mots de passe et activez l’authentification multi‑facteur. Protégez aussi votre réseau Wi‑Fi avec un mot de passe fort et un chiffrement moderne.

Le VPN suffit‑il pour travailler en toute sécurité depuis chez soi ?

Le VPN est utile mais insuffisant. Il masque le trafic mais ne corrige pas un endpoint vulnérable ou un compte compromis. Combinez VPN, MFA, correctifs réguliers et surveillance pour une protection réelle.

Comment reconnaître un e‑mail d’ingénierie sociale ?

Un e‑mail suspect demande souvent une action urgente, contient des demandes de transfert d’argent ou de réinitialisation, ou provient d’une adresse proche de l’originale. Vérifiez l’identité via d’autres canaux et ne cliquez pas sur les liens avant vérification.

Que faire en cas de vol ou de perte d’un appareil contenant des données pro ?

Signalez immédiatement l’incident à l’équipe sécurité, révoquez les accès, changez les mots de passe et déclenchez la procédure de perte définie par l’entreprise. Si l’appareil était chiffré, le risque d’exposition est réduit, mais il faut suivre la procédure de notification.

Quelle fréquence pour les sauvegardes et leur test ?

La fréquence dépend des besoins métier, mais une sauvegarde quotidienne combinée à des tests mensuels de restauration est un bon compromis. Réalisez aussi des copies hors ligne régulières pour protéger contre les ransomwares.

Un commentaire